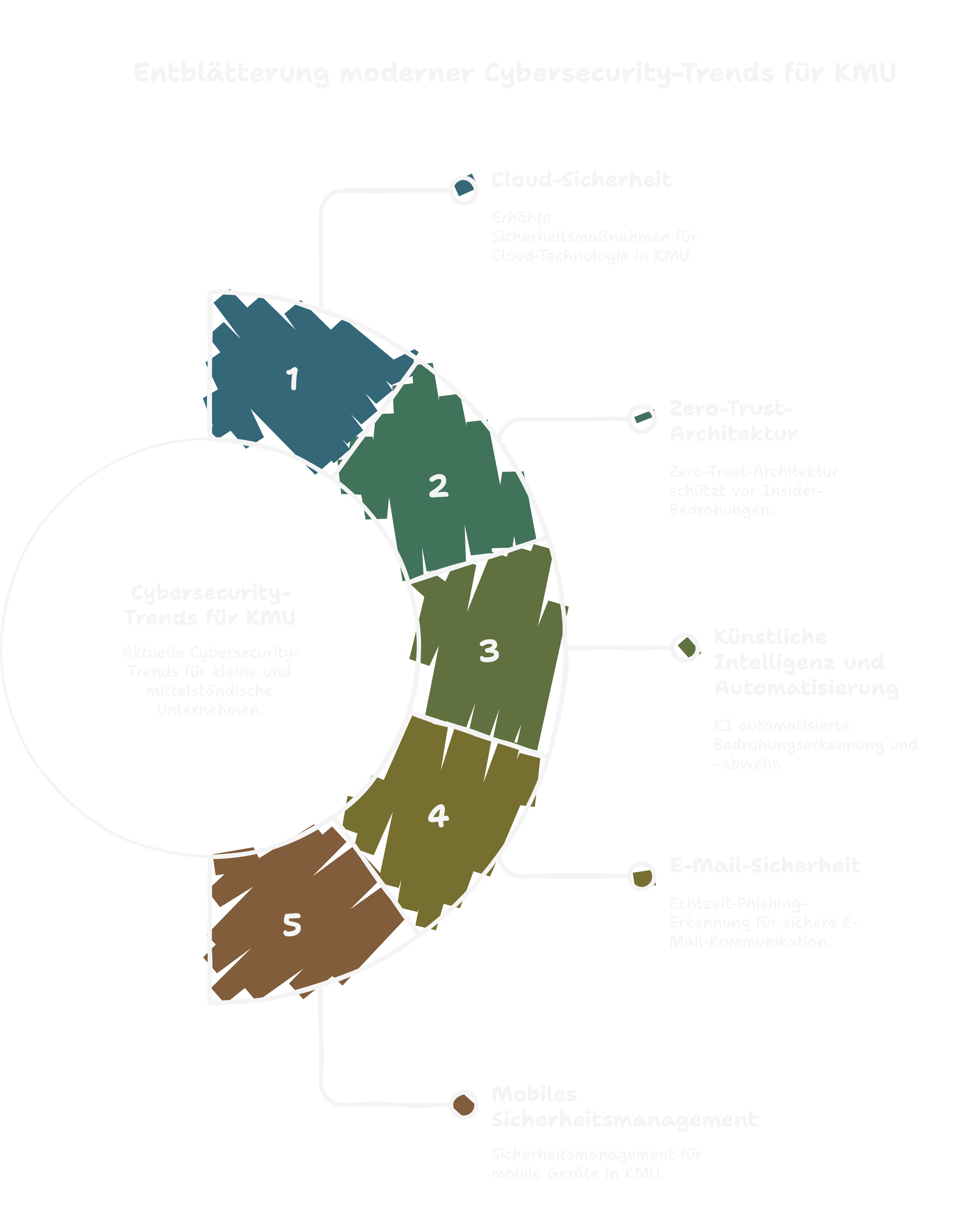

Neue Trends in der Cybersecurity für KMU

Angesichts der zunehmenden Anzahl von Cyber-Bedrohungen müssen kleine und mittelständische Unternehmen (KMU) die neuesten Trends in der Cybersecurity verstehen

Angesichts der zunehmenden Anzahl von Cyber-Bedrohungen müssen kleine und mittelständische Unternehmen (KMU) die neuesten Trends in der Cybersecurity verstehen und implementieren. In diesem Beitrag werden wir einige der wichtigen Entwicklungen diskutieren, die in diesem Bereich stattfinden. Unternehmen müssen auf dem Laufenden bleiben, um ihre Netzwerke und Daten zu schützen.

Cloud-Sicherheitstrends

Verschlüsselung und Zugriffsmanagement

Die Cloud-Technologie bietet KMU viele Vorteile, jedoch führt sie auch zur Notwendigkeit erhöhter Sicherheitsmaßnahmen. Eine effektive Verschlüsselung kann den Zugriff unbefugter Dritter auf sensible Daten drastisch reduzieren. Weiterhin sind umfassende Zugriffsmanagementstrategien erforderlich, um sicherzustellen, dass nur autorisierte Personen Zugang zu kritischen Systemen haben. Mehr über Cloud-Migration und Sicherheitslücken.

Zero-Trust-Architektur

Die Zero-Trust-Architektur gehört zu den modernsten Sicherheitsansätzen und beruht auf der Prämisse, dass keine Benutzer oder Systeme von Natur aus vertrauenswürdig sind. Alle internen und externen Netzwerke werden als potenziell gefährlich angesehen. Diese Architektur bietet für KMU erhebliche Sicherheitsvorteile, da sie den Schutz vor Insider-Bedrohungen verstärkt und unbefugten Zugriff erheblich erschwert. Weitere Einblicke in die Vorteile einer Zero-Trust-Architektur.

Künstliche Intelligenz und Automatisierung

Künstliche Intelligenz (KI) spielt eine transformative Rolle in der modernen IT-Sicherheitsarchitektur, insbesondere bei der frühzeitigen Erkennung und Abwehr von Bedrohungen. Durch den Einsatz von Machine-Learning-Algorithmen sind moderne Sicherheitssysteme in der Lage, aus großen Datenmengen Anomalien zu identifizieren, typische Verhaltensmuster von Angriffen zu analysieren und verdächtige Aktivitäten in Echtzeit zu erkennen.

Dabei geht es längst nicht mehr nur um klassische Signaturerkennung – KI-basierte Systeme lernen kontinuierlich aus neuen Angriffsmethoden und passen ihre Schutzmechanismen dynamisch an. So können auch bisher unbekannte Bedrohungen (Zero-Day-Exploits) schneller entdeckt und eingedämmt werden.

Ein zentraler Vorteil liegt in der Automatisierung von Reaktionen: Sobald ein Vorfall detektiert wird, können automatisierte Abwehrsysteme – etwa in Form von Network Access Control (NAC), Endpoint Detection & Response (EDR) oder Security Orchestration, Automation and Response (SOAR) - umgehend Maßnahmen einleiten, wie das Isolieren betroffener Systeme, das Blockieren von IP-Adressen oder das Auslösen von Alarmketten.

Dies führt zu deutlich verkürzten Reaktionszeiten und reduziert die Abhängigkeit von manuellen Eingriffen, was insbesondere für KMUs mit begrenzten IT-Ressourcen einen enormen Sicherheitsgewinn darstellt. Erfahre mehr über Ransomware-Schutzstrategien.

E-Mail-Sicherheit und Phishing-Abwehr

Multi-Faktor-Authentifizierung (MFA)

Multi-Faktor-Authentifizierung ist ein essentieller Bestandteil moderner Sicherheitstechnologien. MFA ergänzt das herkömmliche Passwort durch zusätzliche Identifikationsmerkmale, sei es ein SMS-Code oder biometrische Daten. Diese Maßnahme erschwert es Cyberkriminellen erheblich, unbefugt auf E-Mail-Konten oder andere Systeme zuzugreifen. Mehr zu E-Mail-Sicherheit.

Echtzeit-Phishing-Erkennungstools

Die Cybersecurity-Welt hat in den letzten Jahren erhebliche Fortschritte im Bereich der Phishing-Abwehr gemacht. Besonders hervorzuheben sind moderne Echtzeit-Erkennungstools, die KI-gestützte Verfahren nutzen, um verdächtige E-Mails bereits beim Eintreffen zu analysieren und potenzielle Phishing-Versuche automatisch zu blockieren – bevor sie überhaupt vom Nutzer geöffnet werden.

Diese Tools arbeiten mit einer Kombination aus Mustererkennung, heuristischen Analysen und Natural Language Processing (NLP), um Merkmale wie ungewöhnliche Absenderadressen, manipulierte Links, betrügerische Sprache oder gefälschte Anhänge zuverlässig zu identifizieren. Dabei wird das System kontinuierlich trainiert und verbessert, wodurch auch neue, bislang unbekannte Phishing-Methoden schneller erkannt werden.

Ein weiterer Vorteil liegt in der Integration dieser Tools in bestehende E-Mail-Infrastrukturen: Viele Lösungen bieten native Unterstützung für Microsoft 365, Google Workspace oder Exchange-Umgebungen und lassen sich mit minimalem administrativem Aufwand implementieren. Ergänzt durch zentrale Dashboards, Berichts- und Quarantänefunktionen ermöglichen sie IT-Administratoren eine effiziente Kontrolle und Reaktion auf Bedrohungen.

Für Unternehmen – insbesondere im KMU-Bereich – bedeutet dies eine erhebliche Risikominimierung bei gleichzeitig reduziertem manuellen Aufwand. Phishing-Angriffe gehören weiterhin zu den häufigsten Einfallstoren für Cyberangriffe, und der Einsatz moderner Erkennungstechnologien stellt einen essenziellen Baustein jeder nachhaltigen Sicherheitsstrategie dar.

Mobiles Sicherheitsmanagement

Mit der Zunahme von Remote-Arbeitsmodellen und flexiblen Arbeitsplatzkonzepten steigt auch die Relevanz eines konsequenten Sicherheitsmanagements für mobile Endgeräte. Smartphones, Tablets und Laptops, die außerhalb der Unternehmensinfrastruktur betrieben werden, stellen potenzielle Angriffsflächen dar – insbesondere dann, wenn sie im Rahmen von Bring Your Own Device (BYOD)-Strategien zum Einsatz kommen.

Der Schutz dieser Geräte erfordert einheitliche, unternehmensweit gültige Sicherheitsrichtlinien, die technische Maßnahmen und organisatorische Vorgaben kombinieren. Dazu gehören unter anderem:

- Mobile Device Management (MDM)- oder Enterprise Mobility Management (EMM)-Lösungen zur zentralen Verwaltung, Durchsetzung von Sicherheitsrichtlinien und Fernlöschung bei Geräteverlust,

- die konsequente Verschlüsselung sensibler Daten, sowohl im Ruhezustand als auch während der Übertragung,

- Multi-Faktor-Authentifizierung (MFA) für den Zugriff auf Unternehmensressourcen,

- App-Whitelisting und die Kontrolle von Drittanbieter-Apps, um Schatten-IT und Datenabfluss zu verhindern,

- regelmäßige Sicherheitsupdates und Patch-Management. Mehr zu Patchmethoden hier.

Datenschutz und Compliance

Kleine und mittlere Unternehmen (KMU) stehen nicht nur vor technischen Herausforderungen im Bereich der IT-Sicherheit, sondern auch vor der stetigen Aufgabe, rechtliche Anforderungen und Datenschutzstandards zuverlässig einzuhalten. Die EU-Datenschutz-Grundverordnung (DSGVO) stellt dabei den zentralen Rechtsrahmen dar – ihre Einhaltung ist gesetzlich verpflichtend und ein entscheidender Aspekt des unternehmerischen Risikomanagements. Erfahre mehr über Meldepflichten.

Nichtbeachtung oder Unwissenheit können schwerwiegende Folgen haben: Bußgelder, Reputationsschäden und rechtliche Konsequenzen sind reale Risiken, die bei Datenschutzverstößen schnell existenzbedrohend werden können – gerade für kleinere Betriebe.

Angesichts der dynamischen Bedrohungslandschaft müssen KMU diese neuen Cybersecurity-Trends übernehmen, um ihre Netzwerke zu schützen und Wettbewerbsnachteile zu vermeiden. Die Implementierung fortschrittlicher Sicherheitslösungen ist nicht nur eine Reaktion auf aktuelle Bedrohungen, sondern auch eine proaktive Maßnahme gegen zukünftige Risiken.

Kontaktieren Sie uns für Beratung und Unterstützung bei der Umsetzung dieser Cybersecurity-Maßnahmen. Mit unserer Expertise helfen wir Ihnen, ein sicheres Unternehmensumfeld zu schaffen.